Des cyber attaques sur des systèmes industriels ? ça existe ? depuis quand ?

Cet épisode du podcast NoLimitSecu est particulièrement intéressant car il permet de mettre en perspective les attaques cyber les plus marquantes depuis une vingtaine d’années (on a envie d’ajouter « seulement »).

Vous pourriez être tenté(e) de penser (comme moi au départ) que bon… la cible industrielle des cyber attaques, c’est moins grave que…

Mais moins grave que quoi ?

Je vous propose ici un parcours récapitulatif de cet épisode NoLimitSecu, en en suivant le déroulement avec quelques illustrations (en BD bien sûr).

[mise à jour novembre 2020 : pour une vision élargie des grands évènements de la sécurité des systèmes d’information, vous pouvez cliquer sur ce lien.]

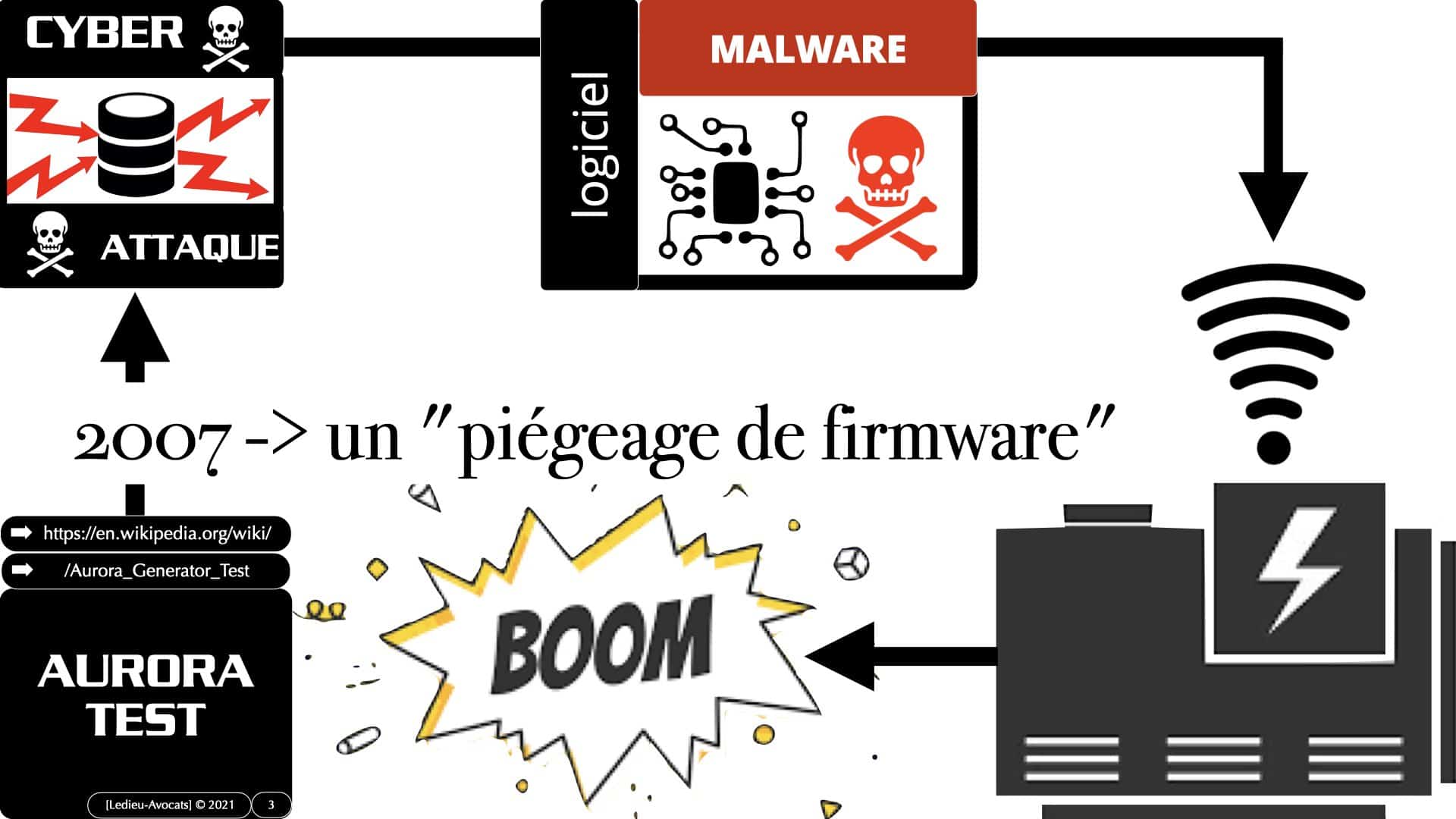

la cyber attaque test en grandeur nature - 2007 - Aurora

La première démonstration qu’une cyber attaque peut faire beaucoup de dégât ? Remercions le laboratoire national de l’Idaho en 2007 qui a fait un test (dit « Aurora ») grandeur nature de destruction d’une génératrice par piégeage de firmware.

[NDLR : allez voir la vidéo de l’époque, le test a le mérite d’être extrêmement parlant].

L’intérêt du développement d’un « virus » (malware) pour attaquer une installation industrielle ?

– c’est moins cher que l’organisation d’une attaque par commando (le cout du développement d’un malware est franchement beaucoup plus réduit)

– c’est moins risqué (à tous points de vue) et beaucoup plus discret qu’une attaque de sabotage « physique » classique

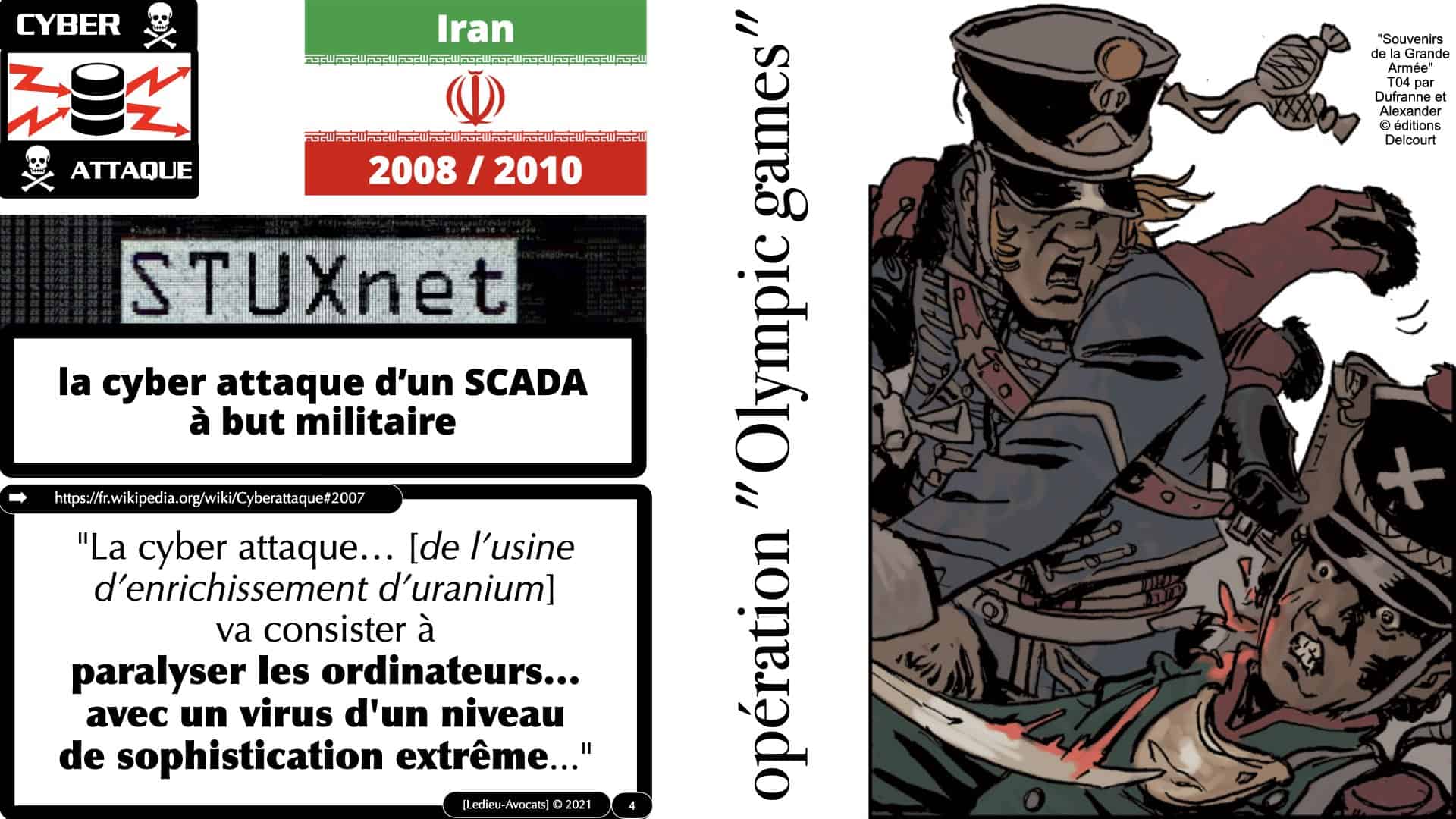

cyber attaques sur les systèmes industriels - STUXNet en 2008/2010

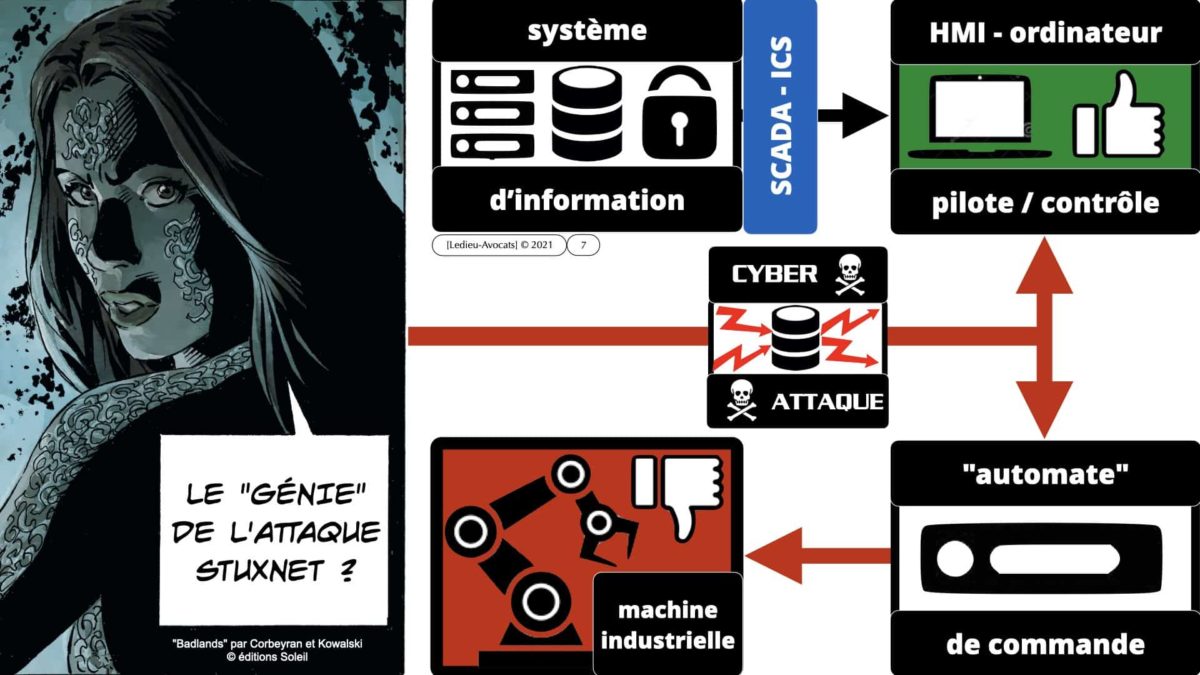

il faut évoquer l’attaque STUXnet, qui marque un véritable tournant dans les cyber attaques sur les systèmes industriels.

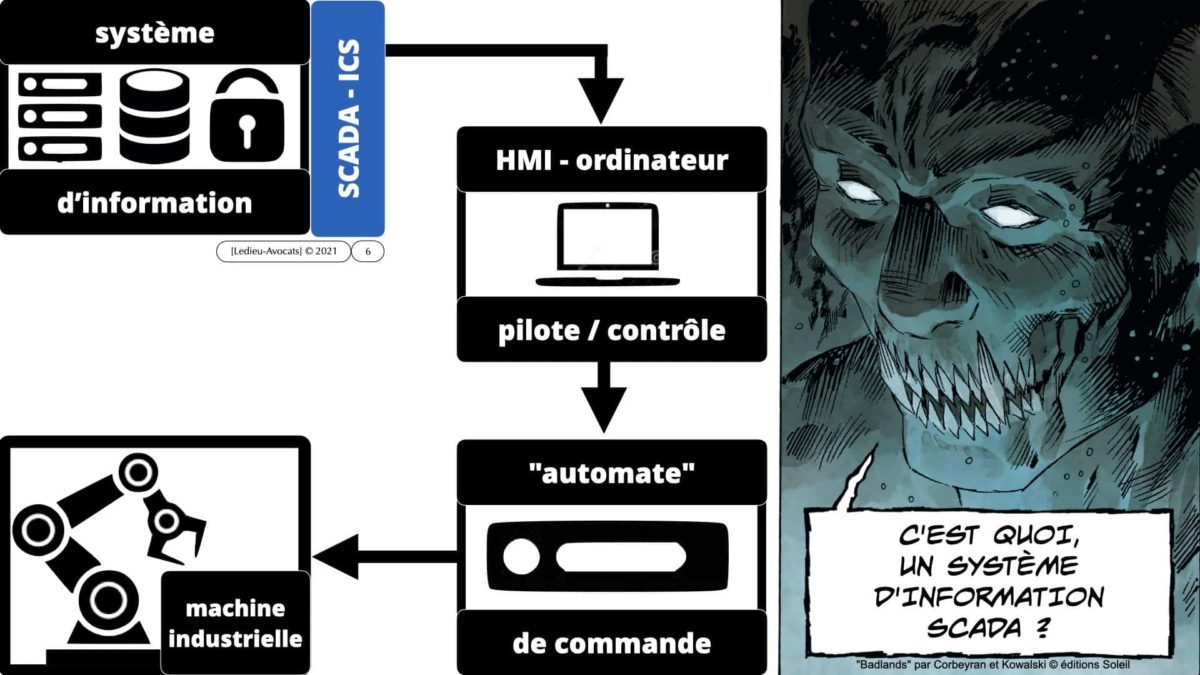

Voyons d’abord ce qu’est un système d’information industriel (SCADA pour les intimes).

Pour être précis, l’attaque STUXnet est une attaque sur le système d’information de contrôle (ou « ICS » en Shakespeare dans le texte) d’une installation industrielle.

Apparemment, les premières diffusions de ce malware remonteraient vers 2008/2010…

Et aujourd’hui, on ne sait toujours pas « comment » ce malware a été introduit dans le système d’information de l’usine souterraine de Natanz (qui n’est pas reliée à Internet).

En synthèse ?

Le malware « Stuxnet » attaque le pilotage des centrifugeuses Siemens utilisées par les Iraniens pour le programme d’enrichissement d’uranium national.

Le même malware prend également le contrôle de l’ordinateur qui affiche les écrans de contrôle. Et affiche – évidemment – que « tout va bien »…

Pour le détail technique de l’attaque et ses effets sur les centrifugeuses, il faut écouter Christophe Renard !

« C’était pas trois mecs dans un garage » qui pouvaient obtenir un tel résultat.

A partir de cette attaque, la démonstration « en réel » de la faisabilité de la destruction physique d’un système industriel (probablement à vocation militaire dans le cas de l’Iran) est faite publiquement.

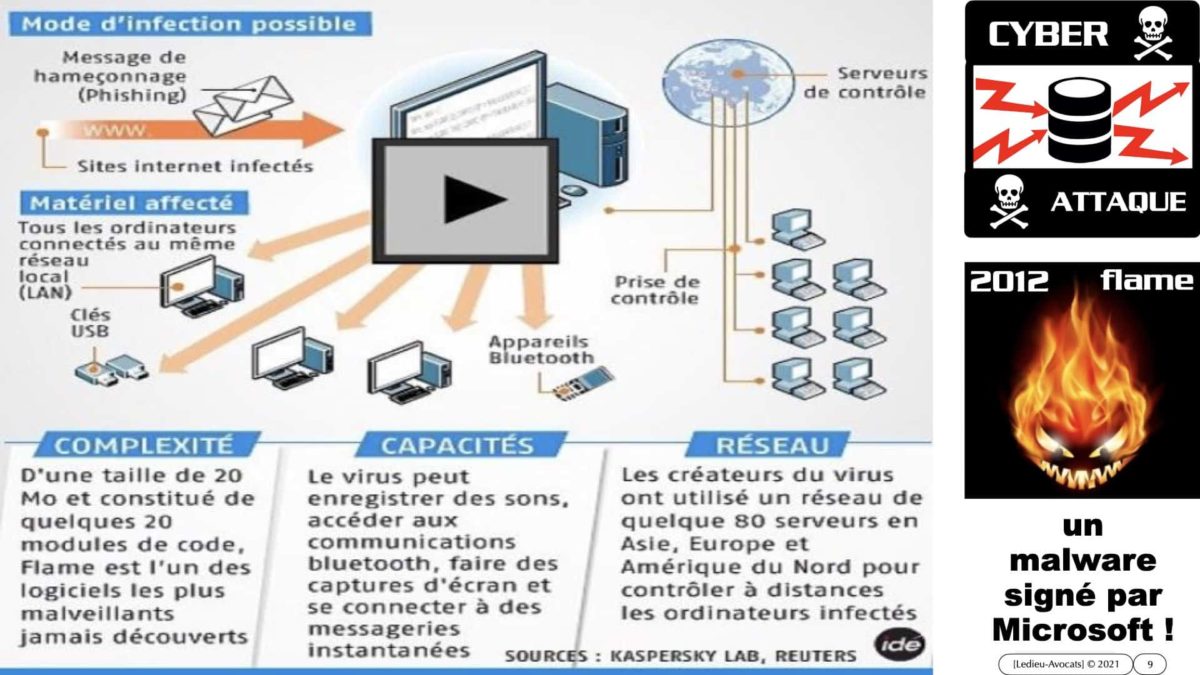

cyber attaques sur les systèmes industriels : l'énorme virus Flame en 2012

Si STUXnet était un « petit » virus (en poids informatique, s’entend), Flame était un énorme virus de plus de 20 Mo.

Avec une signature (valide) Microsoft…

La finalité de l’attaque prime sur la volonté de conservation d’une faille « Zero day ».

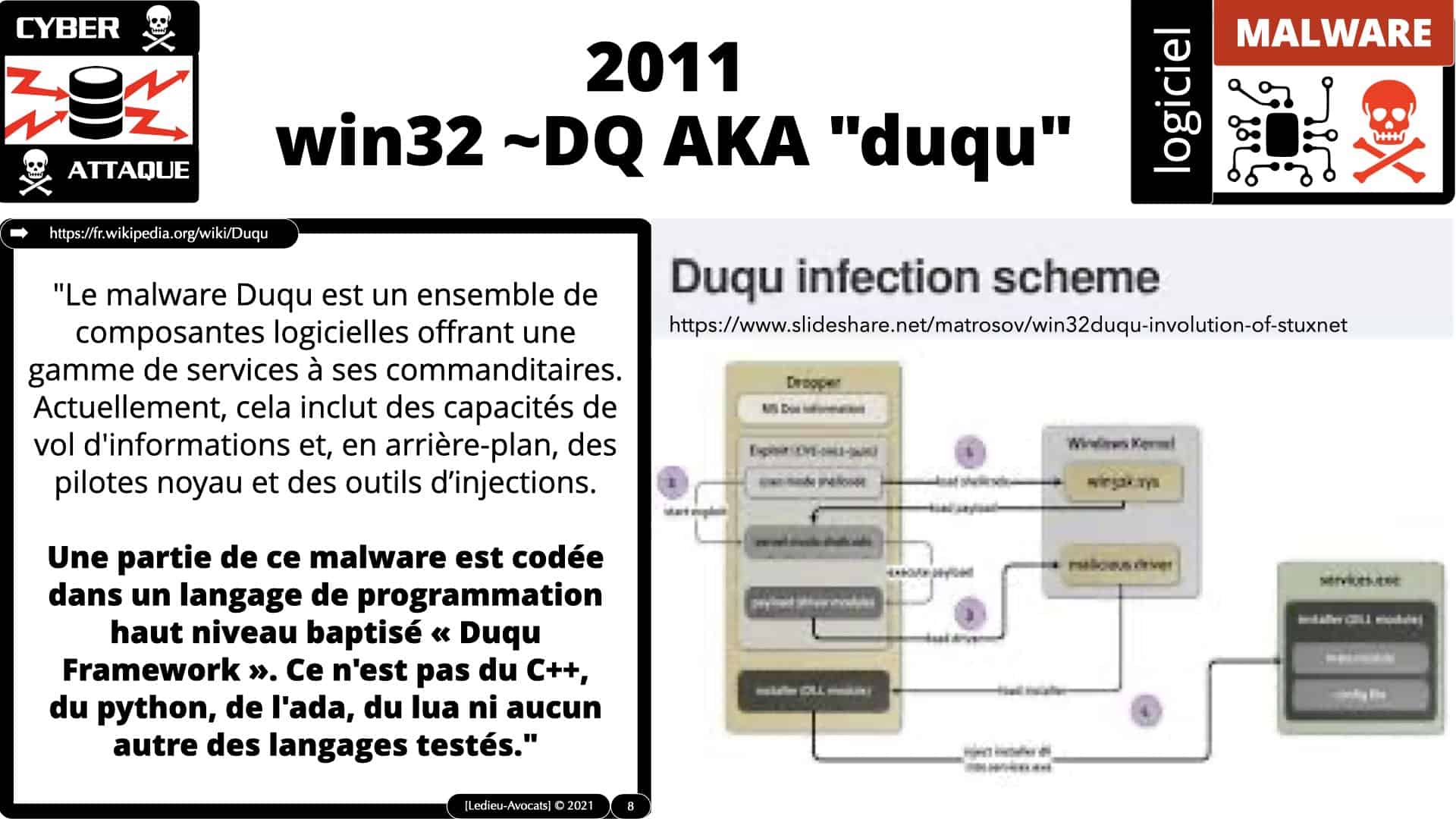

cyber attaques sur les systèmes industriels : le virus "Duqu"

cyber attaques sur les systèmes industriels : l'attaque "Shamoon" contre l'ARAMCO en Arabie Saoudite

Cette attaque ne visait pas spécifiquement les installations industrielle d’extraction ou de raffinage du pétrole saoudien.

Cependant, le wiper Shamoon a eu pour effet de paralyser le stockage, le transport et la vente des barils de pétrole de l’ARAMCO pendant des semaines.

Le malware « Shamoon » effaçait systématiquement TOUT le système d’information de l’ARAMCO… ainsi que tout nouveau poste de travail installé en remplacement d’un poste compromis…

Il aura fallu près d’un mois avant que le système d’information puisse reprendre ses fonctions.

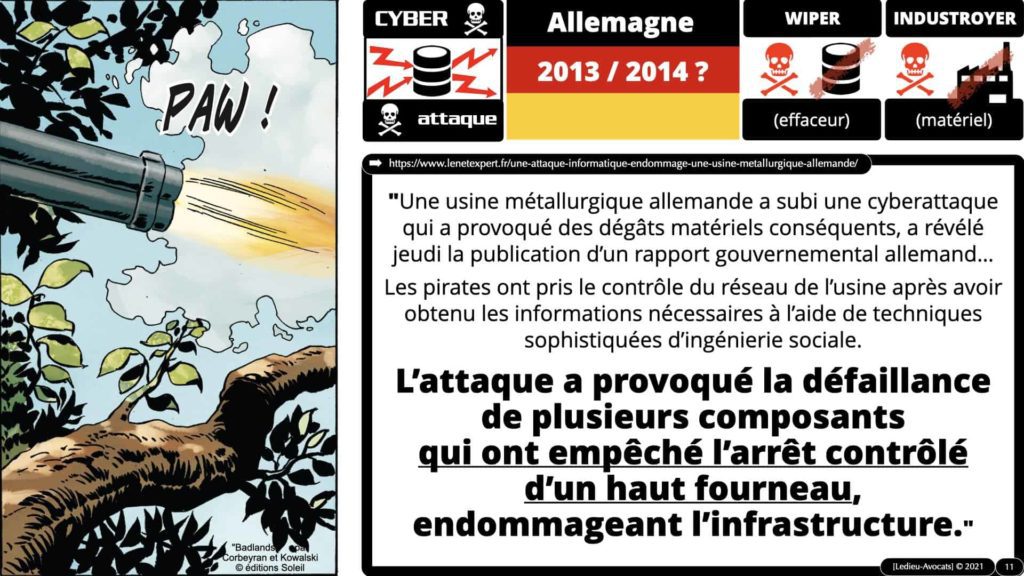

cyber attaques sur les systèmes industriels : l'usine métallurgique en Allemagne

Cette cyber attaque est évoquée rapidement par les contributeurs de NoLimitSecu car elle n’est mentionnée qu’avec très peu de détail par un rapport officiel allemand en 2014.

Une usine métallurgique allemande aurait fait l’objet d’une attaque de type rançonnage. L’industriel aurait refusé de payer la rançon et les attaquants auraient paralysé le système d’arrêt d’un haut fourneau, ce qui aurait endommagé l’installation industrielle.

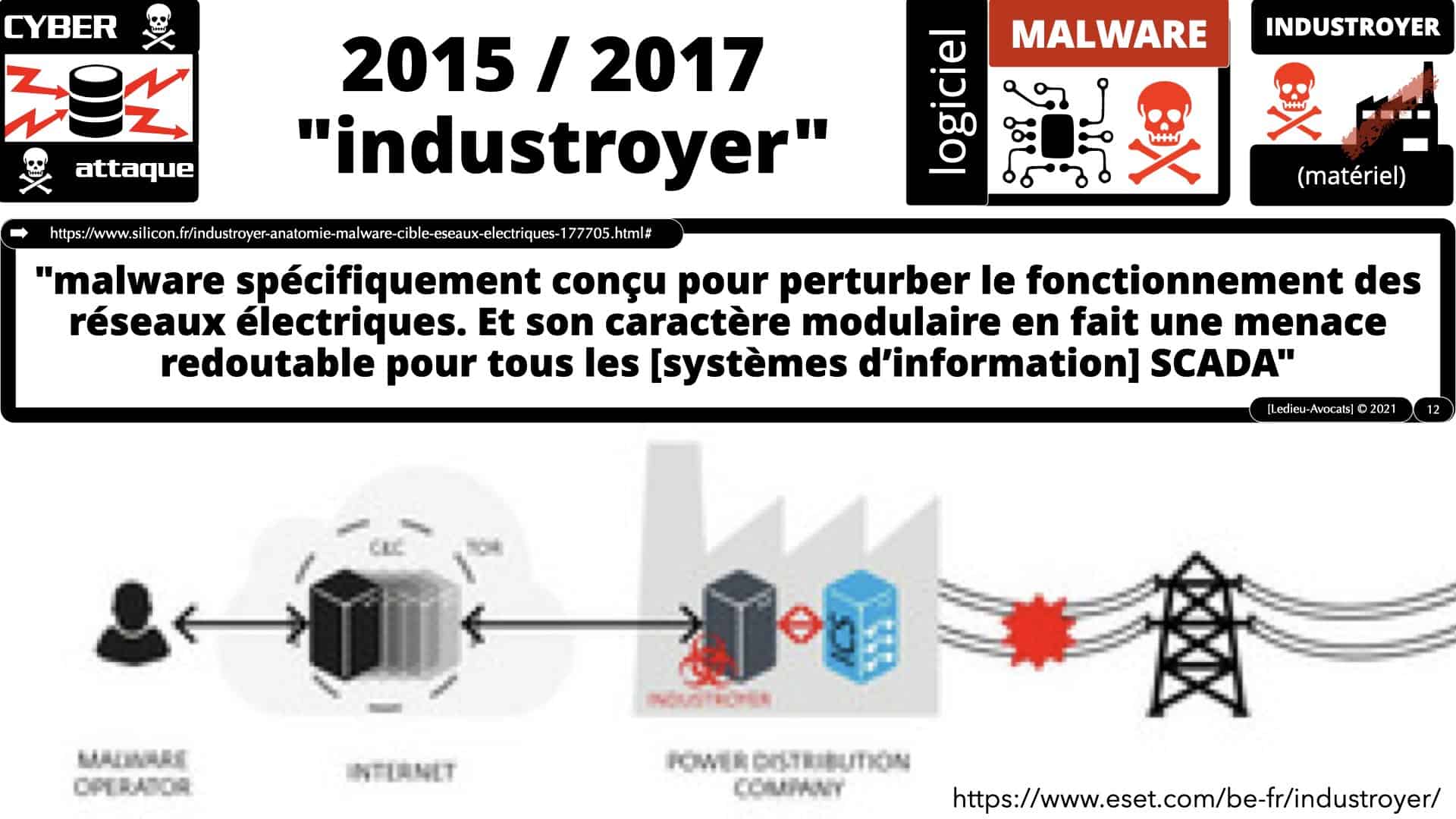

cyber attaques sur les systèmes industriels : les attaques contre l'Ukraine (2015/2017)

La première attaque contre une centrale thermique en Ukraine remonte à décembre 2015.

La nouveauté (?) de cette série d’attaque sur des systèmes de contrôle d’installations industrielles civiles est qu’elle combinait une attaque sur le système industriel (entrainant une coupure d’électricité) avec un arrêt du contrôle informatique du redémarrage de l’installation, imposant un redémarrage manuel…

cyber attaques sur les systèmes industriels : l'attaque de 2016 (non citée par les pro de NoLimitSecu) contre une centrale nucléaire allemande

cyber attaques sur les systèmes industriels : le malware "Wannacry" 2017

cyber attaques sur les systèmes industriels : le malware "NotPetya" en 2017 (encore)

La « surprise » NotPetia : sous couvert d’une attaque de type « ransomware » / cryptolocker (tu paies et je t’envoie les clés de déchiffrement), les attaquants n’étaient pas en mesure de faire la corrélation entre la victime qui paie et la clé de déchiffrement à fournir.

En clair, impossible pour les attaquants de permettre à la victime attaquée de recouvrer son système d’information.

Ce n’était donc pas une attaque de type cryptolocker, mais bien un « wiper » (logiciel d’effacement pur et simple).

cyber attaques sur les systèmes industriels : le malware "Triton" d'attaque des systèmes ICS Triconex de Schneider Electric

Dernière attaque évoquée par les contributeurs de NoLimitSecu : l’affaire Triton en 2017 contre une installation pétrolière-chimique en Arabie Saoudite (encore…).

Un virus codé en Python (ça a l’air de faire rigoler tous les pro de la cyber sécurité de NoLImitSecu…).

Le but de Triton : empêcher de stopper les machines afin de compromettre la sécurité physique de l’installation et des personnels qui s’en occupent.

En clair, ce type d’attaque est destiné à causer une catastrophe industrielle et potentiellement à tuer des humains.

Heureusement dans cette affaire, le logiciel « malware » n’était pas débugué et avait attaqué une mauvaise version du système de sureté industriel.

Mais était-ce une cyber attaque ciblée ou plutôt une attaque « test », en vue de viser une future installation industrielle ? Mystère…

C’est le début de la prise de conscience du caractère critique de certaines installations ICS (Industrial Control System).

Merci aux éditions Delcourt Soleil pour les illustrations en BD !

![#302 les cyber attaques sur les systèmes industriels [podcast]](https://technique-et-droit-du-numerique.fr/wp-content/uploads/2020/08/BLOG-°°°-6-les-PREMIERES-DE-COUV-©-Ledieu-Avocats-2020-modele-2022.018.jpeg)

![Ordre des Avocats de Paris PSSI et analyse des risques ISO 27001 [11 avril 2024]](https://technique-et-droit-du-numerique.fr/wp-content/uploads/2025/04/547-Ordre-des-Avocats-de-Paris-PSSI-et-analyse-des-risques-ISO-27001-11-avril-2024-©-Ledieu-Avocats-2024.001.jpeg)